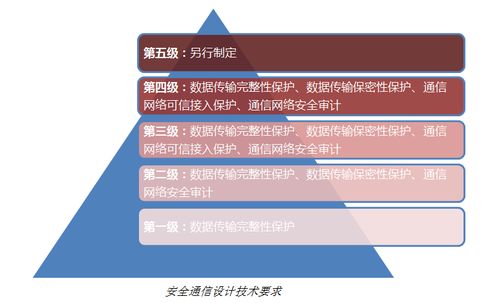

隨著《網(wǎng)絡(luò)安全法》和網(wǎng)絡(luò)安全等級(jí)保護(hù)2.0制度的深入實(shí)施,信息系統(tǒng)集成服務(wù)中的安全通信設(shè)計(jì)已成為滿足等保要求、保障數(shù)據(jù)安全的核心環(huán)節(jié)。SSL(Secure Sockets Layer)證書及其后續(xù)演進(jìn)的TLS(Transport Layer Security)協(xié)議,作為實(shí)現(xiàn)網(wǎng)絡(luò)通信加密、身份認(rèn)證和數(shù)據(jù)完整性的關(guān)鍵技術(shù),在構(gòu)建符合等保要求的安全通信體系中發(fā)揮著不可替代的作用。

一、 SSL證書的核心安全價(jià)值與等保要求對(duì)應(yīng)

SSL證書的核心功能與等保2.0的多項(xiàng)安全要求高度契合:

- 通信加密(對(duì)應(yīng)等保要求:安全通信網(wǎng)絡(luò)):SSL/TLS協(xié)議通過(guò)對(duì)通信信道進(jìn)行加密,確保數(shù)據(jù)在傳輸過(guò)程中(如客戶端與服務(wù)器之間、服務(wù)器與服務(wù)器之間)的機(jī)密性,防止數(shù)據(jù)在傳輸過(guò)程中被竊聽(tīng)、篡改。這直接滿足了等保2.0中關(guān)于“應(yīng)采用密碼技術(shù)保證通信過(guò)程中數(shù)據(jù)的保密性”的要求。

- 身份認(rèn)證(對(duì)應(yīng)等保要求:安全計(jì)算環(huán)境、安全管理中心):由受信任的證書頒發(fā)機(jī)構(gòu)(CA)簽發(fā)的SSL證書,為服務(wù)器(及客戶端)提供了強(qiáng)身份證明。用戶(或其他系統(tǒng))可以驗(yàn)證所連接服務(wù)器的真實(shí)身份,有效抵御中間人攻擊、釣魚網(wǎng)站等威脅。這支撐了等保中對(duì)“身份鑒別”和“可信驗(yàn)證”的要求。

- 數(shù)據(jù)完整性保護(hù):SSL/TLS協(xié)議通過(guò)消息認(rèn)證碼(MAC)機(jī)制,保障數(shù)據(jù)在傳輸過(guò)程中未被篡改,確保了信息的完整性。

二、 在信息系統(tǒng)集成服務(wù)中的具體應(yīng)用設(shè)計(jì)

在為客戶提供信息系統(tǒng)集成服務(wù)時(shí),應(yīng)將SSL證書的應(yīng)用融入整體安全架構(gòu)設(shè)計(jì):

1. 網(wǎng)絡(luò)架構(gòu)層面:全鏈路HTTPS化

- 對(duì)外服務(wù):對(duì)所有面向互聯(lián)網(wǎng)或外部用戶提供的Web服務(wù)(官網(wǎng)、應(yīng)用系統(tǒng)、API接口等)強(qiáng)制部署SSL證書,啟用HTTPS協(xié)議,并配置HTTP嚴(yán)格傳輸安全(HSTS)策略,防止降級(jí)攻擊。

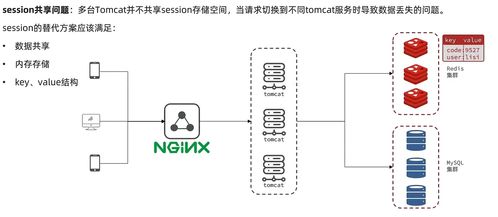

- 內(nèi)部系統(tǒng)間通信:在微服務(wù)架構(gòu)、API網(wǎng)關(guān)、服務(wù)網(wǎng)格(如Istio)內(nèi)部,服務(wù)間的調(diào)用也應(yīng)采用基于SSL/TLS的mTLS(雙向TLS)認(rèn)證,實(shí)現(xiàn)服務(wù)間的雙向身份驗(yàn)證和加密通信,構(gòu)建零信任網(wǎng)絡(luò)環(huán)境。

- 數(shù)據(jù)中心互聯(lián):在不同數(shù)據(jù)中心、云環(huán)境與本地環(huán)境之間的VPN或?qū)>€通信中,使用SSL VPN或基于證書的IPSec VPN,強(qiáng)化通道安全。

2. 證書生命周期管理

- 證書選型:根據(jù)業(yè)務(wù)安全等級(jí),選擇OV(組織驗(yàn)證型)或EV(擴(kuò)展驗(yàn)證型)證書以增強(qiáng)信任度。對(duì)于內(nèi)部系統(tǒng),可建立私有CA頒發(fā)證書。

- 自動(dòng)化部署與續(xù)期:集成自動(dòng)化工具(如Certbot、Kubernetes Cert-Manager),實(shí)現(xiàn)證書的自動(dòng)申請(qǐng)、部署、監(jiān)控和續(xù)期,避免因證書過(guò)期導(dǎo)致的服務(wù)中斷,這是等保“安全運(yùn)維”的體現(xiàn)。

- 集中管理與監(jiān)控:在大型集成系統(tǒng)中,建立統(tǒng)一的證書管理平臺(tái),對(duì)全系統(tǒng)所有SSL證書的庫(kù)存、狀態(tài)、有效期進(jìn)行集中可視化管理與告警。

3. 強(qiáng)化配置與合規(guī)性

- 協(xié)議與算法配置:禁用不安全的SSL舊版本(如SSLv2, SSLv3),采用TLS 1.2或更高版本。精心配置加密套件,優(yōu)先使用強(qiáng)加密算法(如AES-GCM, ECDHE密鑰交換)。

- 符合等保測(cè)評(píng)要求:在系統(tǒng)設(shè)計(jì)和實(shí)施文檔中,明確SSL證書的應(yīng)用范圍、配置標(biāo)準(zhǔn)和運(yùn)維流程,為等保測(cè)評(píng)提供清晰的證據(jù),證明滿足了“安全通信網(wǎng)絡(luò)”、“安全區(qū)域邊界”等相關(guān)控制點(diǎn)的要求。

三、 實(shí)踐注意事項(xiàng)與進(jìn)階策略

- 性能考量:SSL加解密會(huì)帶來(lái)一定的計(jì)算開(kāi)銷。可通過(guò)采用TLS硬件加速卡、優(yōu)化會(huì)話復(fù)用(Session Resumption)機(jī)制、選擇高效的橢圓曲線密碼(ECC)證書等方式來(lái)平衡安全與性能。

- 與整體安全方案集成:SSL證書是縱深防御體系的一環(huán),需與WAF(Web應(yīng)用防火墻)、入侵檢測(cè)/防御系統(tǒng)、統(tǒng)一身份認(rèn)證等安全組件協(xié)同工作。

- 持續(xù)評(píng)估與更新:密切關(guān)注國(guó)內(nèi)外密碼管理政策和漏洞動(dòng)態(tài)(如心臟出血漏洞),及時(shí)更新協(xié)議和庫(kù)版本,調(diào)整安全配置。

###

在信息系統(tǒng)集成服務(wù)中,科學(xué)、系統(tǒng)地規(guī)劃和應(yīng)用SSL證書,遠(yuǎn)不止于在服務(wù)器上安裝一個(gè)證書文件。它是一個(gè)貫穿網(wǎng)絡(luò)設(shè)計(jì)、系統(tǒng)開(kāi)發(fā)、部署運(yùn)維全生命周期的持續(xù)過(guò)程。通過(guò)將SSL證書的部署與管理深度融入等保安全通信設(shè)計(jì),能夠有效構(gòu)建起符合國(guó)家法規(guī)標(biāo)準(zhǔn)、具備實(shí)戰(zhàn)化防護(hù)能力的安全通信基礎(chǔ)設(shè)施,為信息系統(tǒng)的穩(wěn)定運(yùn)行和核心數(shù)據(jù)資產(chǎn)的安全提供堅(jiān)實(shí)保障。